Die Nutzung von Cloud-Diensten ist auch im Gesundheitswesen immer mehr verbreitet. Wichtig ist dabei der sichere Einsatz. Daher dürfen Leistungserbringende im Rahmen der gesetzlichen Krankenversicherung Sozial- und Gesundheitsdaten nur in Cloud-Computing-Diensten verarbeiten, sofern bestimmte Anforderungen erfüllt sind.

C5-Testate für Cloud-Systeme

Was verbirgt sich hinter dem Thema C5-Testate?

Folgende Regelungen sind im § 393 SGB V "Cloud-Einsatz im Gesundheitswesen" festgehalten:

(1) Leistungserbringer im Sinne des Vierten Kapitels und Kranken- und Pflegekassen sowie ihre jeweiligen Auftragsdatenverarbeiter dürfen Sozialdaten und Gesundheitsdaten auch im Wege des Cloud-Computing-Dienstes verarbeiten, sofern die Voraussetzungen der Absätze 2 bis 4 erfüllt sind.

(2) Die Verarbeitung von Sozial- und Gesundheitsdaten im Wege des Cloud-Computing-Dienstes darf nur

- im Inland,

- in einem Mitgliedstaat der Europäischen Union oder

- in einem diesem nach § 35 Absatz 7 des Ersten Buches gleichgestellten Staat oder, sofern ein Angemessenheitsbeschluss gemäß Artikel 45 der Verordnung (EU) 2016/679 vorliegt, in einem Drittstaat

erfolgen und sofern die datenverarbeitende Stelle über eine Niederlassung im Inland verfügt.

(3) Eine Verarbeitung nach Absatz 1 ist nur zulässig, wenn zusätzlich zu den Anforderungen des Absatzes 2

- nach dem Stand der Technik angemessene technische und organisatorische Maßnahmen zur Gewährleistung der Informationssicherheit ergriffen worden sind,

- ein aktuelles C5-Testat der datenverarbeitenden Stelle im Hinblick auf die C5-Basiskriterien für die im Rahmen des Cloud-Computing-Dienstes eingesetzten Cloud-Systeme und die eingesetzte Technik vorliegt und

- die im Prüfbericht des Testats enthaltenen, korrespondierenden Kriterien für Kunden umgesetzt sind.

(4) Bis zum 30. Juni 2025 gilt als aktuelles C5-Testat im Sinne des Absatzes 3 Nummer 2 ein C5-Typ1-Testat. Ab dem 1. Juli 2025 gilt als aktuelles C5-Testat im Sinne des Absatzes 3 Nummer 2 ein aktuelles C5-Typ2-Testat. Eine Verarbeitung nach Absatz 3 Nummer 2 ist ferner auch zulässig, soweit für die im Rahmen des Cloud-Computing-Dienstes eingesetzten Cloud-Systeme und die Cloud-Technik anstelle eines aktuellen C5-Testats ein Testat oder Zertifikat nach einem Standard vorliegt, dessen Befolgung ein im Vergleich zum C5-Standard vergleichbares oder höheres Sicherheitsniveau sicherstellt. Das Bundesministerium für Gesundheit wird ermächtigt, durch Rechtsverordnung ohne Zustimmung des Bundesrates im Einvernehmen mit dem Bundesamt für Sicherheit in der Informationstechnik festzulegen, welche Standards die Anforderungen nach Satz 3 erfüllen.

(5) Technische und organisatorische Maßnahmen gelten als angemessen im Sinne von Absatz 3 Nummer 1, wenn folgende Anforderungen erfüllt werden:

- in der vertragsärztlichen und vertragszahnärztlichen Versorgung die Voraussetzungen des § 390,

- in zugelassenen Krankenhäusern die Voraussetzungen des § 391 und

- von Krankenkassen die Voraussetzungen des Branchenspezifischen Sicherheitsstandards für gesetzliche Kranken- und Pflegeversicherer (B3S-GKV/PV).

(6) In allen anderen Fällen gelten technische und organisatorische Maßnahmen als angemessen im Sinne von Absatz 3 Nummer 1, wenn sie gleichwertig zu den Anforderungen nach § 391 sind. Der Angemessenheitsmaßstab nach Satz 1 gilt nicht, soweit Verarbeiter nach Absatz 1 ohnehin als Betreiber Kritischer Infrastrukturen gemäß § 8a des BSI-Gesetzes angemessene technische Vorkehrungen zu treffen haben.

(7) Informationen über die nach Absatz 3 Nummer 2 testierten Cloud-Systeme und testierte Cloud-Technik werden von dem Kompetenzzentrum für Interoperabilität im Gesundheitswesen auf der Plattform nach § 385 Absatz 1 Satz 2 Nummer 5 auf Antrag veröffentlicht. Dem Antrag nach Satz 1 ist eine Kontrollliste zu den korrespondierenden Kriterien für Kunden anzufügen.

(8) Die Vorschriften des Zehnten Buches und des Bundesdatenschutzgesetzes bleiben unberührt.

| C5-Anforderungsbereiche | Zielsetzungen | |

| 1 | Organisation der Informationssicherheit | Planung, Umsetzung, Aufrechterhaltung und kontinuierliche Verbesserung eines Rahmenwerks zur Informationssicherheit innerhalb der Organisation |

| 2 | Sicherheitsrichtlinien und Arbeitsanweisungen | Bereitstellen von Richtlinien und Anweisungen bzgl. des Sicherheitsanspruchs und zur Unterstützung der geschäftlichen Anforderungen |

| 3 | Personal | Sicherstellen, dass Mitarbeitende ihre Aufgaben verstehen, sich ihrer Verantwortung in Bezug auf Informationssicherheit bewusst sind und die Assets der Organisation bei Änderung der Aufgaben oder Beendigung geschützt werden |

| 4 | Asset Management | Identifizieren der organisationseigenen Assets gewährleisten und ein angemessenes Schutzniveau über deren gesamten Lebenszyklus sicherstellen |

| 5 | Physische Sicherheit | Verhindern von unberechtigtem physischem Zutritt und Schutz vor Diebstahl, Schaden, Verlust und Ausfall des Betriebs |

| 6 | Regelbetrieb | Sicherstellen eines ordnungsgemäßen Regelbetriebs einschließlich angemessener Maßnahmen für Planung und Überwachung der Kapazität, Schutz vor Schadprogrammen, Protokollierung und Überwachung von Ereignissen sowie den Umgang mit Schwachstellen, Störungen und Fehlern |

| 7 | Identitäts- und Berechtigungsmanagement | Absichern der Autorisierung und Authentifizierung von Benutzern des Cloud-Anbieters (in der Regel privilegierte Benutzer) zur Verhinderung von unberechtigten Zugriffen |

| 8 | Kryptographie und Schlüsselmanagement | Sicherstellen eines angemessenen und wirksamen Gebrauchs von Kryptographie zum Schutz der Vertraulichkeit, Authentizität oder Integrität von Information |

| 9 | Kommunikationssicherheit | Sicherstellen des Schutzes von Informationen in Netzen und den entsprechenden informationsverarbeitenden Systemen |

| 10 | Portabilität und Interoperabilität | Ermöglichen der Eigenschaft, den Cloud-Dienst über andere Cloud-Dienste oder IT-Systemen der Cloud-Kunden ansprechen zu können, die gespeicherten Daten bei Beendigung des Auftragsverhältnisses zu beziehen und beim Cloud-Anbieter sicher zu löschen |

| 11 | Beschaffung, Entwicklung und Änderung von Informationssystemen | Sicherstellen der Informationssicherheit im Entwicklungszyklus von Systemkomponenten des Cloud-Dienstes |

| 12 | Steuerung und Überwachung von Dienstleistern und Lieferanten | Sicherstellen des Schutzes von Informationen auf die Dienstleister bzw. Lieferanten des Cloud-Anbieters (Subdienstleister) zugreifen können, sowie Überwachung der vereinbarten Leistungen und Sicherheitsanforderungen |

| 13 | Umgang mit Sicherheitsvorfällen | Gewährleisten eines konsistenten und umfassenden Vorgehens zur Erfassung, Bewertung, Kommunikation und Behandlung von Sicherheitsvorfällen |

| 14 | Kontinuität des Geschäftsbetriebs und Notfallmanagement | Planen, Implementieren, Aufrechterhalten und Testen von Verfahren und Maßnahmen zur Kontinuität des Geschäftsbetriebs und für das Notfallmanagement |

| 15 | Compliance | Vermeiden von Verstößen gegen gesetzliche, regulatorische, selbstauferlegte oder vertragliche Anforderungen zur Informationssicherheit und Überprüfen der Einhaltung |

| 16 | Umgang mit Ermittlungsfragen staatlicher Stellen | Gewährleisten eines angemessenen Umgangs mit Ermittlungsanfragen staatlicher Stellen hinsichtlich juristischer Überprüfung, Information der Cloud-Kunden und Begrenzung des Zugriffs auf oder der Offenlegung von Daten |

| 17 | Produktsicherheit | Bereitstellen aktueller Informationen zur sicheren Konfiguration und über bekannte Schwachstellen des Cloud-Dienstes für Cloud-Kunden, geeigneter Mechanismen zur Fehlerbehandlung und Protokollierung sowie zur Authentisierung und Autorisierung von Benutzern der Cloud-Kunden |

Sie sind Cloud-System Anbieter und wollen ein C5-Testat einreichen?

Bitte senden Sie die nachfolgenden Informationen in Textform (nebst Anhängen) an das Postfach KIG[at]gematik(dot)de

- Name des Betreibers von dem Cloud-Dienst

- Datum der Ausstellung des Prüfberichts

- Art des Testats (Typ1/ Typ2)

- Namen der in dem C5-Testat enthaltenen Cloud-Dienste

- Art des bereitgestellten Cloud-Dienstes

- (optional) Mitwirkungspflichten (korrespondierende Kontrolllisten) für die Kunden

- (optional) enthaltene Regionen

- (optional) Verfügbarkeit des C5-Testats

- Testat, wobei dies nur für die Plausibilitätsprüfung durch das KIG bereitgestellt und anschließend vernichtet, nicht aber auf der Wissensplattform veröffentlicht wird

Sobald wir die angegebenen Informationen von Ihnen erhalten haben, werden wir eine formale Prüfung durchführen. Innerhalb von vier Wochen nach erfolgreich eingereichten Informationen erhalten Sie eine Rückmeldung vom Kompetenzzentrum, ob ihre eingereichten Informationen veröffentlicht worden sind oder nicht.

Sie sind Cloud-System Anbieter und wollen ein C5-Testat ändern oder löschen lassen?

Sofern ein veröffentlichtes C5-Testat geändert oder wieder gelöscht werden soll, bitten wir Sie eine Information an KIG[at]gematik(dot)de zu senden.

Falls Sie eine Änderung vornehmen möchten, senden Sie uns bitte eine schriftliche Mitteilung an das angegebene Postfach. Beschreiben Sie dabei möglichst genau, was geändert werden soll und wie die Änderung aussehen soll.

Sollten Sie die Löschung wünschen, senden Sie uns bitte ebenfalls eine schriftliche Mitteilung an das angegebene Postfach. Fügen Sie eine kurze Begründung hinzu, warum das Testat gelöscht werden soll.

Wir werden Ihnen den Eingang des Antrags auf Änderung oder Löschung bestätigen und monatlich die Liste auf INA bereinigen. Somit sollte spätestens mit Monatswechsel das gewünschte C5-Testat geändert worden oder von Ihnen nicht mehr zu sehen sein.

Sie sind Leistungserbringer?

Anbei finden Sie die aktuelle Liste der Cloud-System Anbieter. Bitte beachten Sie die korrespondierende Kontrollliste für Kunden, welche Sie, falls einer der Anbieter in Ihrer Praxis im Einsatz ist, entsprechend umsetzen müssen.

FAQ

Der mit dem Digital-Gesetz neu eingeführte § 393 SGB V legt fest, welche IT-Sicherheitsanforderungen erfüllt sein müssen, damit die Adressaten der Regelung (siehe Frage 2) Gesundheits- und Sozialdaten im Wege des Cloud-Computing verarbeiten dürfen. Im Sinne eines Erlaubnistatbestands soll hierdurch Rechtsklarheit bei der Verwendung von Cloud-Computing-Diensten im Kontext des Gesundheitswesens geschaffen werden.

Absatz 2 stellt zudem summarisch die sich aus anderen Rechtsvorschriften ergebenden datenschutzrechtlichen Voraussetzungen einer solchen Verarbeitung dar, legt aber selbst keine neuen datenschutzrechtlichen Anforderungen fest. Die Vorschriften z.B. der DSGVO, des SGB X oder des BDSG bleiben daher unberührt.

Die Norm erlaubt die Verwendung von Cloud-Computing-Diensten zur Verarbeitung von personenbezogenen Gesundheits- und Sozialdaten unter den Voraussetzungen der Absätze 2 bis 4 für:

- alle Leistungserbringer im Rahmen des Viertel Kapitels des Fünften Buches Sozialgesetzbuches, d.h. zum Beispiel: Vertrags(zahn)ärztinnen und -(zahn)ärzte, zugelassene Krankenhäuser, Psychotherapeutinnen und -therapeuten oder Apotheken.

- die gesetzlichen Kranken- und Pflegekassen und

- Auftragsdatenverarbeiter der beiden vorgenannten Gruppen, wenn diese mit der Verarbeitung von Gesundheits- oder Sozialdaten beauftragt sind.

Gemäß § 384 Nummer 5 SGB V beschreibt der Begriff „Cloud-Computing-Dienst“ einen digitalen Dienst, der auf Abruf die Verwaltung und den umfassenden Fernzugang zu einem skalierbaren und elastischen Pool gemeinsam nutzbarer Rechenressourcen ermöglicht, auch wenn diese Ressourcen auf mehrere Standorte verteilt sind. Diese Definition greift damit auch die gleichlautende Definition in der Richtlinie (EU) 2022/2555 des Europäischen Parlaments und des Rates („NIS-2-Richtlinie“) auf.

Typ 1 Testat: 1. Juli 2024 (vgl. § 393 Absatz 4 Satz 1 SGB V)

Typ 2 Testat: 1. Juli 2025 (vgl. § 393 Abs. 4 Satz 2 SGB V)

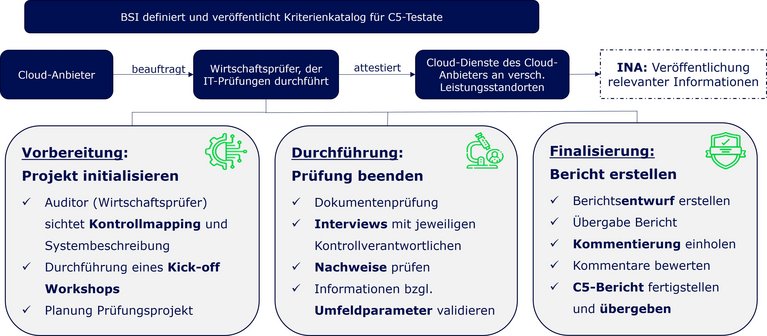

Gemäß § 393 Absatz 3 Nummer 2 SGB V muss ein aktuelles C5-Testat in Hinblick auf die C5-Basiskriterien für diejenigen Cloud-Systeme (Software) und die zugrundeliegende Technik (Hardware) vorliegen, die zur Erbringung von Cloud-Computing-Diensten eingesetzt werden.

Der BSI C5-Kriterienkatalog bestimmt hierbei, welche konkreten Anforderungen je Teilsystem zu erfüllen sind.

Auf den Seiten des BSI ist auch erläutert, wie mit Unterauftragnehmern umzugehen ist – also für den Fall, dass ein Cloud-Anbieter externe IT-Services verwendet.

§ 393 Absatz 4 SGB V sieht als Grundsatz vor, dass ein C5-Testat vorliegen muss. Abweichend davon sind auch andere Zertifikate/Testate geeignet, wenn die dafür umzusetzenden IT-Sicherheitsmaßnahmen ein entsprechendes Sicherheitsniveau sicherstellen.

Um Rechtssicherheit über diese individuelle Beurteilung zu schaffen, welche Standards diese Anforderungen erfüllen, beabsichtigt das Bundesministerium für Gesundheit im Laufe des zweiten Halbjahres 2024 eine klarstellende Rechtsverordnung zu erlassen.